ZscalerとAWSによるゼロトラスト セキュリティ

すべてのAWSユーザー、アプリ、ワークロードを保護する真のゼロトラスト プラットフォーム

セキュア デジタル トランスフォーメーションに求められる新しいアプローチ

サイバー脅威とマルウェア

従来型のツールは攻撃対象領域を拡大し、ラテラル ムーブメントを可能に

リモート ユーザー アクセス

セキュリティのためにトラフィックをバックホールすると、ボトルネックが発生してパフォーマンスの低下につながります。

アプリからクラウドへの移行

旧式のセキュリティとネットワークでは、このプロセスは複雑になるだけでなく、コストや時間もかかります。

データ侵害

データはオフプレミスに移動しているため、境界セキュリティ ツールでは十分に対応できません。

ワークロードの接続

従来型のツールではクラウド ワークロード通信を保護できません。

安全なアプリの構築

AWSの設定ミスは、データ侵害やコンプライアンス違反のリスクを高めます。

お客様の導入事例

「ZscalerとAWSを採用したことで、クラウドに大規模かつ安全に展開できました」

Eric Fisher氏

ITエンタープライズ システム ディレクター

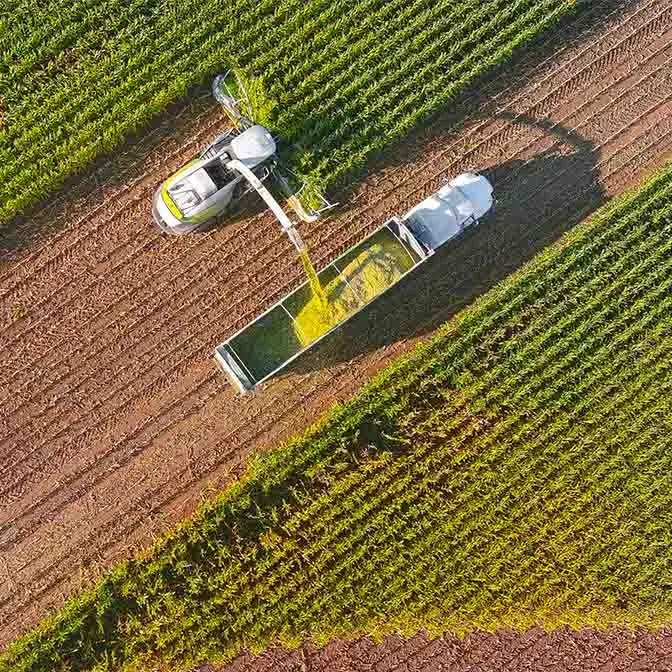

GROWMARK Inc.

お客様の導入事例

「当社の開発者はZPAを高く評価しています。AWSのプライベート アプリやワークロードに素早く簡単かつ安全にアクセスできるのは大きなポイントです」

Michael Jacobs氏

副CIO

Mindbody

お客様の導入事例

「Zscalerを使用することで、当社の開発者はAWSフットプリント内の宛先に直接アクセスし、作業を開始できます」

Jeff Negrete氏

インフラおよびオペレーション担当VP

Verisk

仕組み

ZscalerとAWSによるゼロトラスト

Zscalerは、AWSの展開を保護するために必要なゼロトラスト アーキテクチャーと専用ソリューションを提供します。

世界のリーダー企業から信頼されるサービス

AWS GovCloudと連携するZscaler

ZscalerとAWSが提供する政府機関向けのゼロトラスト ソリューションには、ユーザー、データ、ワークロードを保護するために必要なものがすべて含まれています。